中 해커에 탈탈 털린 국내 학술기관…보안업계, 대처방안은?

2023-01-31

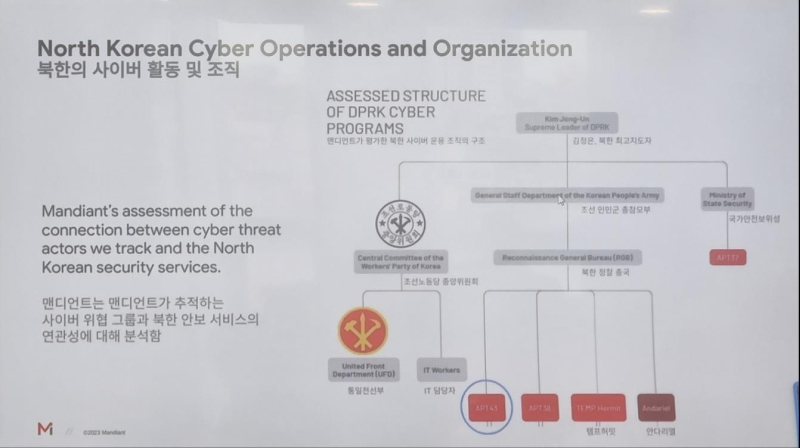

구글클라우드가 인수한 보안 업체 맨디언트는 지난 4일 북한 해커 그룹 APT-43'을 분석해 발간한 보고서를 통해 이같이 밝혔다. 해당 보고서에 따르면, '김수키(Kimsuky)'라는 이름으로도 알려진 북한 해커 그룹 'APT43'의 주요 임무는 핵 개발 관련 정보 수집인 것으로 나타났다.

맨디언트는 사이버상 위협 행위를 관찰하며 정보를 수집하다 충분한 판단 근거를 내릴 수 있는 시점이 되면 특정 위협 주체로 이름 붙이는데, APT43 역시 이러한 과정을 거쳐 부여됐다. 맨디언트가 2018년부터 추적해온 APT43은 지난해 9월 ‘APT42′ 발표 이후 처음으로 공식 명칭을 붙인 북한 해킹 그룹이다. 김수키 또는 '탈륨(Thallium)'이라는 이름으로 알려졌으며 사이버 범죄를 통해 북한 김정은 정권의 첩보 작전에 필요한 자금을 조달하고 있는 것으로 확인됐다.

맨디언트 추적 결과 APT43 활동의 우선순위는 북한의 해외·대남 정보기구인 정찰총국(RGB)의 임무와 일치하는 것으로 파악됐다. 주요 표적은 미국과 한국의 다양한 산업군을 대상으로 삼았지만 핵 관련 정보 수집과 코로나19 연구 관련 정보 갈취가 주된 목표인 것으로 보인다. 또, 가상자산 관련 범죄 활동에도 가담하며 가상자산 뉴스 제공 홈페이지를 개설하고 방문자 전자기기에 멀웨어를 설치해 가상자산을 보유한 개인을 해킹했다.

루크 맥나마라는 "APT43은 북한에게 굉장히 중요한 그룹"이라며 "이 그룹은 가상화폐를 노리기도 했지만, 주요 미션은 첩보로 핵 관련 정보를 수집한다"고 설명했다. 이어 "코로나19 기간에는 백신 관련 정보도 수집했다"고 강조했다.

맨디언트는 APT43이 타겟팅한 산업군은 다양하지만, 다만 각각의 산업군을 타겟팅한 이유는 '핵 정책'이라는 동일한 주제와 관련이 있다고 주장했다. 루크 맥나마라는 "대학 같은 고등교육기관이나 정부, 시민단체를 타깃으로 삼았다"며 "다양한 산업군을 타겟팅하는 것처럼 보이지만, 사실은 핵 정책과 관련된 인물을 타겟팅했다는 점에서 동일한 목적이었다"고 설명했다.

지역별로 특정 산업군을 목표로 삼기도 했다. 루크 맥나마라는 "한국의 제조업을 타겟팅했는데, 그 이유는 북한의 RGB가 북한으로 수입 금지된 물품이 뭔지 알아내기 위한 것으로 보인다"고 말했다.

2020년부터는 제약 산업을 목표로 삼는 모습이 두드러지기도 했다. 코로나19가 발생하면서 백신과 치료법 연구가 많이 나왔을 때, 이와 관련된 연구를 하는 대학을 목표로 삼았다는 설명이다.

한편, 맨디언트는 2004년 미국에서 설립된 사이버 위협 인텔리전스 분석 전문 사이버보안기업이다. 회사는 북한, 이란, 중국 등의 사이버 공격을 효과적으로 추적하는 회사로 알려졌다. 지난해 3월 구글이 54억달러(약 6조9962억원)에 인수하면서 주목받았다. 구글은 구글클라우드의 보안을 강화하기 위해 맨디언트를 흡수했다.

황성완 기자 skwsb@smartfn.co.kr

댓글

(0)